sur un routeur cisco, la notion d'access-list est très importante, en effet c'est ce qui permet de faire du filtrage sur ce dernier, donc en faire un pseudo "firewall"

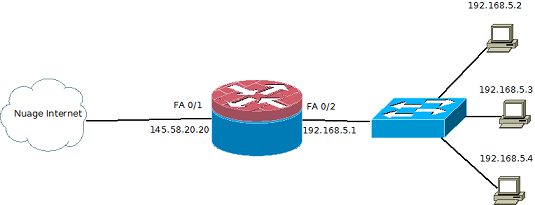

schématisant pour mieux comprendre

exemple :

supposant que je veuille filtrer le flux de mon réseau privé vers internet, et d'internet vers mon réseau privé

je veux autoriser juste l'ip 192.168.5.2 à se connecter sur internet en http et https, et bloquer l’accès aux autres pc de mon réseau

je veux donner l’accès à une IP internet la 185.52.45.22 par exemple à mon serveur 192.168.5.3 en ftp port 21, et bloquer tout le reste des flux

On ne traitera pas l’aspect nat qui est indispensable dans notre exemple pour router les IP privés 192.168.0.0/16 vers internet, on attaquera cet aspect lors du topic concernant le nat et on reprendra notre exemple

commençons la conf sur le routeur cisco (en négligeant aspect adresse privé/public):

1.on commence par configurer nos interface :

configure terminal interface fastEthernet 0/1 ip access-group pub in ; "pub" est le nom de notre access-list qui s'applique à l'interface fa 0/1 en "in" exit interface fastEthernet 0/2 ip access-group priv in ; "priv" est le nom de notre access-list qui s'applique à l'interface fa 0/2 en "in"

à noté que le "IN" c'est flux entrant et "OUT" flux sortant, donc faites votre choix selon ce que vous voulez faire comme filtrage, généralement les administrateurs réseau configurent toujours les interfaces en "in", pour simplifier les traitements

2.configurons nos access-list priv et pub

configure terminal ip access-list extended pub ; "extended" est le type d’accès list qui permet de filtrer sur le port ip source/dest, l'autre type c'est standard qui permet juste le filtrage sur l'adresse source permit tcp host 185.52.45.22 host 192.168.5.3 eq 21 exit ip access-list extended priv permit tcp host 192.168.5.2 any eq 80 permit tcp host 192.168.5.2 any eq 443 exit copy running-config startup-config ; copier la conf actuelle dans la conf de démarrage du routeur

à noter que dans notre exemple on a pas besoin de règle deny qui est implicite, donc tout ce qui n'est pas autorisé par nos règles est bloqué par défaut

Notre filtrage est mtn en place :-)